جمعت We قائمة بأفضل برامج وأدوات القرصنة لعام 2019 مع أفضل ميزاتها وروابط التنزيل الخاصة بها. تستند هذه القائمة إلى مراجعات الصناعة وملاحظاتك وتجربتنا الخاصة.ستخبرك هذه القائمة بأفضل البرامج المستخدمة لأغراض القرصنة التي تتميز بوجود ماسحات ضوئية للمنافذ وماسح نقاط الضعف على الويب وملفات تكسير كلمات المرور وأدوات الطب الشرعي وتحليل حركة المرور وأدوات الهندسة الاجتماعية.

اقرأ عنهم ، وتعلم كيفية استخدامها ومشاركة الاستعراضات الخاصة بك لجعل هذه القائمة أفضل. إذا كنت مهتمًا بالقرصنة الأخلاقية ، فيمكنك أيضًا مراجعة مقالنا المخصص حول أنظمة التشغيل من أجل القرصنة الأخلاقية والتصدي لها.

إخلاء المسئولية: تنشر Fossbytes هذه المقالة للأغراض التعليمية فقط ولا نروج للممارسات الضارة. استخدم هذه الأدوات فقط للأغراض الأخلاقية.

13 أفضل برامج القرصنة لنظام التشغيل Windows و Linux و Mac

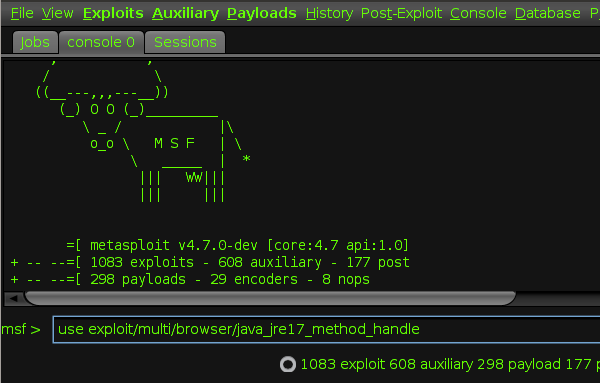

1. Metasploit | أفضل مجموعة من أدوات استغلال

بدلا من الدعوة Metasploit على مجموعة من استغلال الأدوات ، وأنا سوف يطلق عليه البنية التحتية التي يمكنك استخدامها لبناء أدوات المخصصة الخاصة بك. يعد هذا البرنامج المجاني أحد أكثر أدوات الأمن السيبراني شيوعًا والتي تتيح لك تحديد الثغرات الأمنية في منصات مختلفة. يدعم Metasploit أكثر من 200000 مستخدم ومساهم يساعدونك في الحصول على رؤى وكشف نقاط الضعف في نظامك.

تتيح لك حزمة أدوات الاختراق الأولى لعام 2019 محاكاة الهجمات الواقعية لإعلامك بنقاط الضعف والعثور عليها.كاختبار تغلغل ، فإنه يشير نقاط الضعف مع Nexpose تكامل حلقة مغلقة باستخدام تقارير أعلى علاج. باستخدام إطار عمل Metasploit مفتوح المصدر ، يمكن للمستخدمين إنشاء أدواتهم الخاصة والاستفادة القصوى من أداة القرصنة متعددة الأغراض.

المنصات المدعومة والتنزيل:

Metasploit متاح لجميع المنصات الرئيسية بما في ذلك Windows و Linux و OS X.

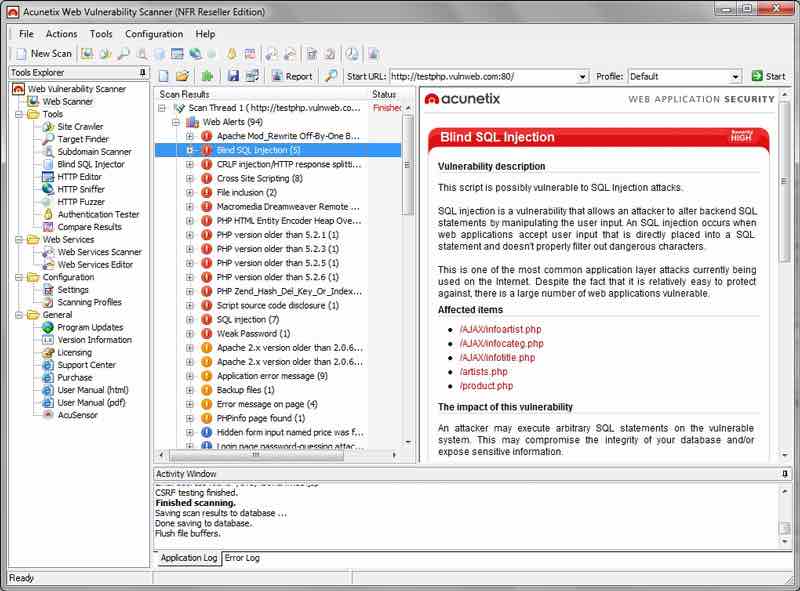

2. Acunetix WVS | ماسحة الضعف

Acunetix هو ماسح ضوئي لشبكة الإنترنت (WVS) يقوم بمسح ومعرفة العيوب الموجودة في موقع ويب والتي قد تكون قاتلة. تقوم هذه الأداة متعددة الخيوط بالزحف إلى موقع ويب واكتشاف البرامج النصية عبر المواقع الضارة وحقن SQL ونقاط الضعف الأخرى. تقوم هذه الأداة سريعة وسهلة الاستخدام بفحص مواقع WordPress على الويب من أكثر من 1200 نقطة ضعف في WordPress.

يأتي Acunetix مع مسجل تسلسل تسجيل الدخول الذي يسمح للمرء بالوصول إلى المناطق المحمية بكلمة مرور لمواقع الويب. تسمح لك تقنية AcuSensor الجديدة المستخدمة في هذه الأداة بتقليل المعدل الإيجابي الخاطئ. جعلت هذه الميزات Acunetix WVS من أدوات القرصنة المفضلة التي تحتاج إلى التحقق في 2019.

المنصات المدعومة والتنزيل:

Acunetix متاح لنظام التشغيل Windows XP والإصدارات الأحدث.

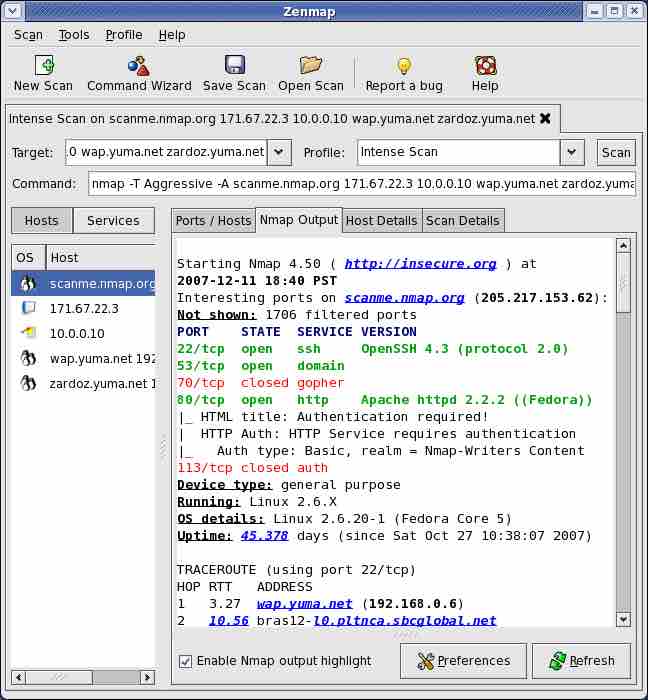

3. Nmap | أداة ميناء الماسح الضوئي

يقع Nmap - المعروف أيضًا باسم Network Mapper - في فئة أداة الماسح الضوئي للمنافذ. تعد أداة القرصنة المجانية والمفتوحة المصدر أكثر أدوات مسح المنافذ شيوعًا والتي تتيح اكتشاف شبكة فعالة ومراجعة أمان. يستخدم Nmap لمجموعة واسعة من الخدمات ، ويستخدم حزم IP خام لتحديد المضيفين المتاحة على الشبكة ، وخدماتهم جنبا إلى جنب مع التفاصيل ، وأنظمة التشغيل المستخدمة من قبل المضيفين ، ونوع جدار الحماية المستخدم ، وغيرها من المعلومات.

في العام الماضي ، فازت Nmap بمنتجات أمنية متعددة من جوائز العام وتم عرضها في العديد من الأفلام بما في ذلك Matrix Reloaded و Die Hard 4 وغيرها. تتوفر في سطر الأوامر ، Nmap القابل للتنفيذ كما يأتي في الصورة الرمزية المتقدمة واجهة المستخدم الرسومية.

المنصات المدعومة والتنزيل:

Nmap متاح لجميع المنصات الرئيسية بما في ذلك Windows و Linux و OS X.

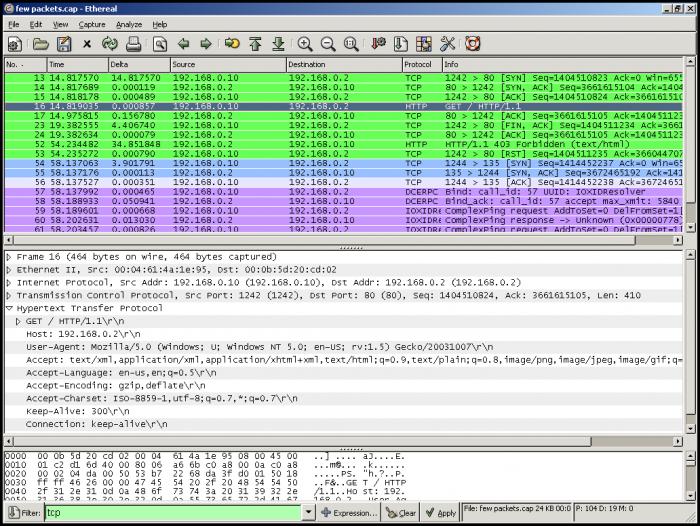

4. Wireshark | محلل الحزمة

Wireshark هي أداة صياغة حزم معروفة تكتشف مشكلة عدم الحصانة داخل شبكة وتتحقق من قواعد قواعد جدار الحماية. تستخدم من قبل الآلاف من المتخصصين في مجال الأمن لتحليل الشبكات والتقاط الجيب المباشر والمسح العميق لمئات البروتوكولات. يساعدك Wireshark على قراءة البيانات المباشرة من Ethernet و IEEE 802.11 و PPP / HDLC و ATM و Bluetooth و USB و Token Ring و Frame Relay و FDDI وغيرها.

هذه الأداة المجانية والمفتوحة المصدر كانت تسمى في الأصل Ethereal. يأتي Wireshark أيضًا في إصدار سطر أوامر يسمى TShark. يمكنك أيضًا قراءة مقالنا المخصص حول Wireshark 3.0.0 الذي تم إصداره حديثًا .

المنصات المدعومة والتنزيل:

يعمل محلل بروتوكول الشبكة المستند إلى Qt بسهولة على أنظمة Linux و Windows و OS X.

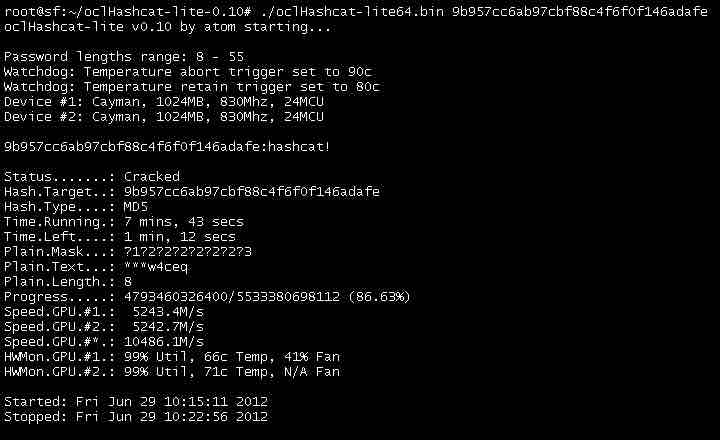

5. oclHashcat | أداة تكسير كلمة المرور

إذا كان تكسير كلمة المرور أمرًا تقوم به يوميًا ، فقد تكون على دراية بأداة Hashcat المجانية لتكسير كلمات المرور.على الرغم من أن Hashcat هو أداة تكسير كلمة مرور قائمة على وحدة المعالجة المركزية ، إلا أن oclHashcat هو نسخته المتقدمة التي تستخدم قوة وحدة معالجة الرسومات.

oclHashcat تطلق على نفسها أسرع أداة تكسير لكلمات المرور في العالم من خلال محرك GPGPU الأول والوحيد في العالم. لاستخدام الأداة ، يحتاج مستخدمو NVIDIA إلى ForceWare 346.59 أو الأحدث ، ويحتاج مستخدمو AMD إلى Catalyst 15.7 أو الأحدث.

تستخدم هذه الأداة أوضاع الهجوم التالية للتكسير:

- مباشرة

- مزيج

- القوة الغاشمة

- قاموس هجين + قناع

- قناع الهجين + القاموس

فيما يتعلق بميزة رئيسية أخرى ، فإن oclHashcat هو أداة مفتوحة المصدر بموجب ترخيص MIT والتي تتيح سهولة دمج أو تعبئة توزيعات Linux الشائعة.

المنصات المدعومة والتنزيل:

يمكن تنزيل أداة تكسير كلمة المرور المفيدة هذه في إصدارات مختلفة لنظامي التشغيل Linux و OSX و Windows.

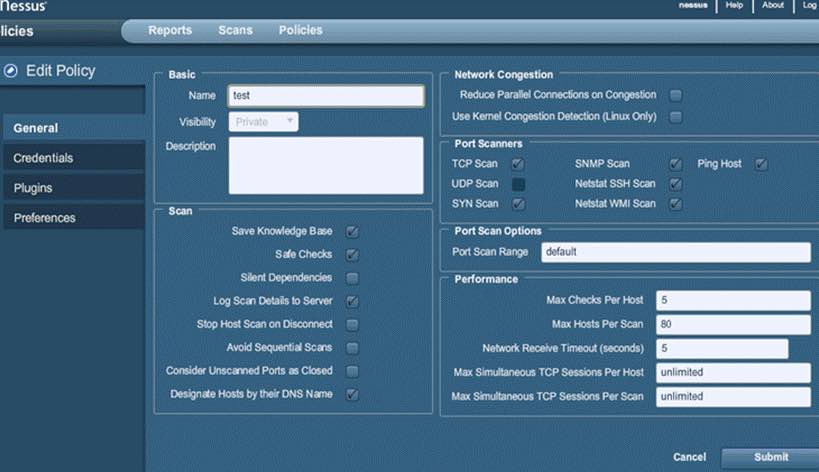

6. نيسوس | ماسحة الضعف

تعمل أداة الأمان المجانية الأعلى لعام 2019 هذه بمساعدة إطار عمل خادم عميل. هذه الأداة ، التي طورها Tenable Network Security ، هي واحدة من أكثر ماسحات عدم الحصانة شيوعًا . تخدم Nessus أغراضًا مختلفة لأنواع مختلفة من المستخدمين - Nessus Home و Nessus Professional و Nessus Manager و Nessus Cloud.

باستخدام Nessus ، يمكن للمرء أن يفحص أنواعًا متعددة من الثغرات الأمنية التي تشمل اكتشاف عيوب الوصول عن بُعد ، والتنبيه بتكوين خاطئ ، ورفض الخدمات ضد مكدس TCP / IP ، وإعداد تدقيقات PCI DSS ، واكتشاف البرامج الضارة ، وبحث البيانات الحساسة ، وما إلى ذلك. يمكن أيضا استدعاء أداة شعبية هيدرا خارجيا.

بصرف النظر عن الوظائف الأساسية المذكورة أعلاه ، يمكن استخدام Nessus لمسح شبكات متعددة على شبكات IPv4 و IPv6 والشبكات الهجينة. يمكنك ضبط الفحص المجدول ليتم تشغيله في الوقت الذي تختاره وإعادة مسح كل أو قسم فرعي من المضيفين الذين تم مسحهم ضوئيًا مسبقًا باستخدام إعادة المسح الانتقائي للمضيف.

المنصات المدعومة والتنزيل:

Nessus مدعوم من قبل مجموعة متنوعة من الأنظمة الأساسية بما في ذلك Windows 7 و 8 و Mac OS X وتوزيعات Linux الشائعة مثل Debian و Ubuntu و Kali Linux إلخ.

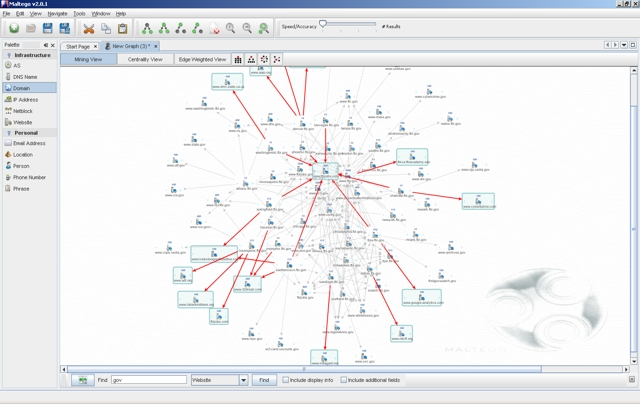

7. مالتيجو | منصة الطب الشرعي

Maltego هي عبارة عن منصة مفتوحة المصدر للطب الشرعي تقدم تعدينًا دقيقًا وجمع معلومات لرسم صورة للتهديدات السيبرانية من حولك. تتفوق Maltego في إظهار مدى تعقيد وشدة نقاط الفشل في البنية التحتية والبيئة المحيطة.

Maltego هي أداة قرصنة رائعة تقوم بتحليل روابط العالم الحقيقي بين الأشخاص والشركات والمواقع الإلكترونية والمجالات وأسماء DNS وعناوين IP والمستندات وغيرها. استنادًا إلى Java ، يتم تشغيل هذه الأداة في واجهة رسومية سهلة الاستخدام مع خيارات التخصيص المفقودة أثناء المسح.

المنصات المدعومة والتنزيل:

تتوفر أداة أمان Maltego لنظام التشغيل Windows و Mac و Linux.

8. أدوات المهندس الاجتماعي

ويعد أيضًا Social-Engineer Toolkit من الأدوات المقدمة من السيد Robot ، وهو إطار عمل متقدم لمحاكاة أنواع متعددة من هجمات الهندسة الاجتماعية ، مثل عمليات الحصاد الائتمانية وهجمات التصيد وغير ذلك الكثير. في العرض ، يتم عرض Elliot باستخدام أداة خداع الرسائل القصيرة من مجموعة أدوات Social-Engineer.

هذه الأداة التي تعتمد على Python هي الأداة القياسية لاختبارات اختراق الهندسة الاجتماعية مع أكثر من مليوني تنزيل. إنه يقوم بأتمتة الهجمات ويولد رسائل بريد إلكتروني تمويه ، وصفحات ويب ضارة وغير ذلك الكثير.

المنصات المدعومة والتنزيل:

لتنزيل SET على Linux ، اكتب الأمر التالي:

بوابة استنساخ https://github.com/trustedsec/social-engineer-toolkit / set /

بصرف النظر عن نظام Linux ، فإن Social-Engineer Toolkit مدعومة جزئيًا على Mac OS X و Windows.

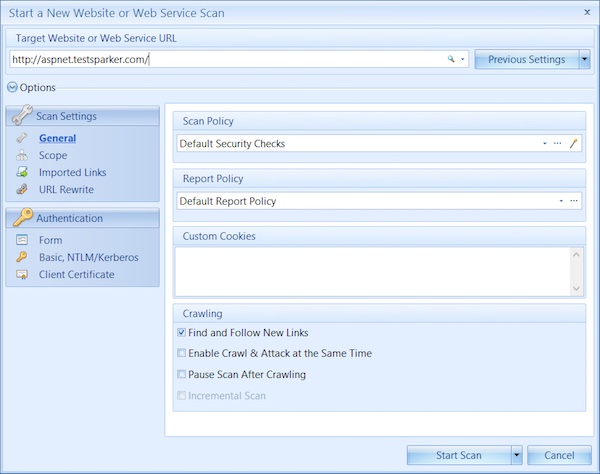

9. نتسكوبير | ماسحة تطبيق الويب

Netsparker هو ماسح ضوئي شهير لتطبيق الويب يعثر على عيوب مثل حقن SQL وتحريض الملف المحلي ، مما يشير إلى الإجراءات العلاجية بطريقة للقراءة فقط وآمنة. نظرًا لأن أداة القرصنة هذه تنتج دليلًا على الاستغلال ، فلن تحتاج إلى التحقق من نقاط الضعف الخاصة بك. فقط في حالة عدم تمكنه من التحقق من وجود عيب تلقائيًا ، فسوف ينبهك. من السهل جدًا بدء استخدام أداة القرصنة هذه. ما عليك سوى إدخال عنوان URL والسماح له بإجراء المسح. يدعم Netsparker التطبيقات المستندة إلى JavaScript و AJAX. لذلك ، لا تحتاج إلى تكوين الماسح الضوئي أو الاعتماد على بعض إعدادات المسح الضوئي المعقدة لمسح أنواع مختلفة من تطبيقات الويب.

إذا كنت لا ترغب في دفع أموال مقابل النسخة الاحترافية من Netsparker ، فلديك أيضًا إصدار تجريبي يمكنك استخدامه.

المنصات المدعومة والتنزيل:

يتوفر ماسح تطبيق الويب Netsparker لنظام Windows

10. w3af | ماسحة تطبيق الويب

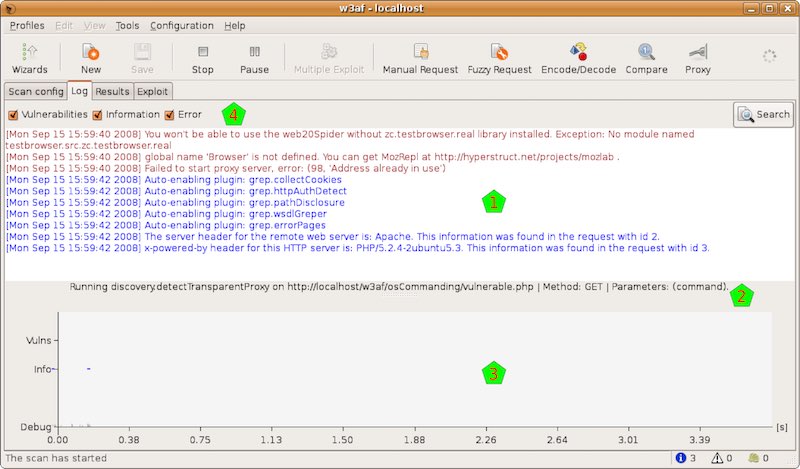

w3af هو ماسح أمان تطبيق ويب مجاني ومفتوح المصدر يستخدم على نطاق واسع من قبل المتسللين واختبار الاختراق. w3af لتقف على ث EB و pplication على ttack و ل اوديت و ramework. باستخدام أداة الاختراق هذه ، يمكن للمرء الحصول على معلومات عن ثغرة أمنية يمكن استخدامها أكثر في ارتباطات اختبار الاختراق. تدعي w3af أنها تحدد أكثر من 200 نقطة ضعف (بما في ذلك أمثال البرمجة النصية عبر المواقع ، SQL Injection ، أخطاء PHP ، بيانات اعتماد يمكن تخمينها ، وأخطاء تطبيق غير معالج) وجعل تطبيق الويب (وموقع الويب) أكثر أمانًا.

يأتي w3af في كل من سطر الأوامر وواجهة المستخدم الرسومية لتناسب احتياجات القراصنة. في أقل من 5 نقرات واستخدام الملف التعريفي المحدد مسبقًا للمبتدئين ، يمكن للمرء التدقيق في أمان تطبيق الويب. نظرًا لأنه موثق جيدًا ، يمكن للمستخدمين الجدد العثور على طريقهم بسهولة. كونه أداة قرصنة مفتوحة المصدر ، يمكن لمطوّر متمرس أن يلعب بالشفرة ويضيف ميزات جديدة وينشئ شيئًا جديدًا.

المنصات المدعومة والتنزيل:

يتوفر w3af لنظامي Linux و BSD و OS X. في نظام Windows ، يتم دعم إصداراته القديمة.

11. جون الخارق

عندما يتعلق الأمر بأداة تكسير كلمة المرور ، يتبين أن John The Ripper هو الاختيار الأفضل لمعظم المتسللين الأخلاقيين. يتم توزيع هذا البرنامج المجاني والمفتوح المصدر في شكل شفرة المصدر.

كتب John The Ripper في المقام الأول بلغة البرمجة C. لقد كان قادرًا على تحقيق مكانة رفيق رائع نظرًا لحقيقة أنه مزيج من العديد من برامج تكسير كلمات المرور في واحدة. تمنح الوحدات النمطية المختلفة القدرة على تكسير كلمات المرور باستخدام تقنيات تشفير مختلفة

المنصات المدعومة والتنزيل:

يتوفر برنامج القرصنة John The Ripper على مجموعة متنوعة من الأنظمة الأساسية ، بما في ذلك Windows و Linux و DOS و OpenVMS و Unix.

12. ايركراك-نانوغرام | أداة تكسير كلمة المرور

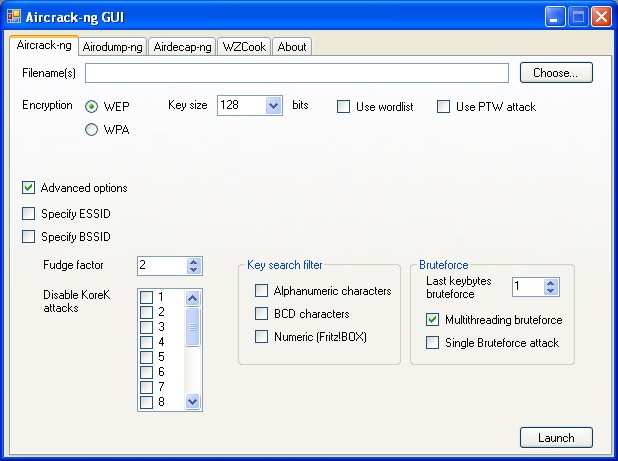

عندما يتعلق الأمر بتكسير كلمة المرور ، يعد Aircrack-ng خيارًا آخر يمكنك استكشافه. تتكون مجموعة الشبكة هذه من أداة للكشف عن جهاز استشعار الحركة وأداة تكسير كلمات المرور. كل هذه الأدوات تعتمد على سطر الأوامر وتسمح بالبرمجة الثقيلة.

باستخدام برنامج قرصنة Aircrack-ng ، يمكنك التقاط الحزم وتصدير البيانات إلى ملفات نصية وتنفيذ هجمات مختلفة والتحقق من إمكانيات بطاقات WiFi وبرامج التشغيل وتكسير WEP و WPA PSK وما إلى ذلك.

المنصات المدعومة والتنزيل:

Aircrack-ng متاح لأنظمة مختلفة مثل macOS و Linux و FreeBSD و Windows. كما تم نقل نسخة Linux إلى Android أيضًا.

13. غيدرا | أداة الهندسة العكسية

Ghidra هي أداة الهندسة العكسية المزروعة محليًا التابعة لوكالة الأمن القومي والتي تم فتحها مؤخرًا بواسطة الوكالة الأمريكية. وفقًا لوكالة الأمن القومي ، يتم استخدام الأداة داخليًا للتعمق في البرامج الضارة والبرامج لتحديد نقاط الضعف التي يمكن استغلالها.

واحدة من أهم ميزات برنامج القرصنة هذا هي ميزة الدعم متعدد المستخدمين الذي يتيح للباحثين التعاون والهندسة العكسية ثنائية واحدة. يمكن للمرء أيضًا استخدام واجهة برمجة التطبيقات المكشوفة وإنشاء مكون إضافي إضافي لـ Ghidra ووظائف إضافية للحصول على وظائف إضافية.

المنصات المدعومة والتنزيل:

يتوفر برنامج اختراق Ghidra لنظام التشغيل Linux و Windows و macOS.

أدوات القرصنة والأمان الأعلى الأخرى لعام 2019 في فئات متعددة:

ماسحات عدم حصانة الويب - Burp Suite ، Firebug ، AppScan ، OWASP Zed ، Paros Proxy ، Nikto ، Grendel-Scan

أدوات استغلال الثغرات الأمنية - Netsparker، sqlmap، Core Impact، WebGoat، BeEF

أدوات الطب الشرعي - Helix3 Pro ، EnCase ، تشريح الجثة

ماسحات المنفذ - Unicornscan ، NetScanTools ، Angry IP Scanner

أدوات مراقبة حركة المرور - Nagios ، Ntop ، Splunk ، Ngrep ، Argus

المصححون - IDA Pro و WinDbg و Immunity Debugger و GDB

كاشفات رووتكيت - DumpSec ، Tripwire ، HijackThis

أدوات التشفير - KeePass ، OpenSSL ، OpenSSH / PuTTY / SSH ، Tor

كلمة السر المفرقعات - جون الخارق ، هيدرا ، ophcrack

نأمل أن تكون هذه القائمة مفيدة لك. شارك ملاحظاتك في التعليقات أدناه وساعدنا في تحسين هذه القائمة.